Wij stappen over van ziggo naar t-mobile, maar sinds 1 okt is onze router en modem gehackt via DNS en ik wist die nagemaakte websites niet te herkennen toen, wel al aangifte gedaan etc, maar is best wel wat schade van gekomen en zal nog komen met alle data die ze hebben. Dus mijn vraag wat voor modem zou ik krijgen en wat kan ik daar aan toevoegen qua extra beveiliging bijv die router met deze set up of zo’n Bitdefender BOX. Ik weet niet wat er op aangesloten kan worden. Netgear orbi misschien met Bitdefender erop? We werken nu alleen maar met apple devices, alle androids en windows zijn gewiped na het stelen van de data, dus moet wel Apple compatibel zijn. Zoek dus naar firewalls dns protection etc, VPN kon er niet op volgens mij? Ik zoek niet de t-mobile extra beveiliging, meer gespecialiseerde merken daarin, mag duur zijn en professioneel.

Dank voor evt tips alvast!

Iemand tips voor extra beveiliging tegen DNS hijacks?

Beste antwoord door Pieter_B

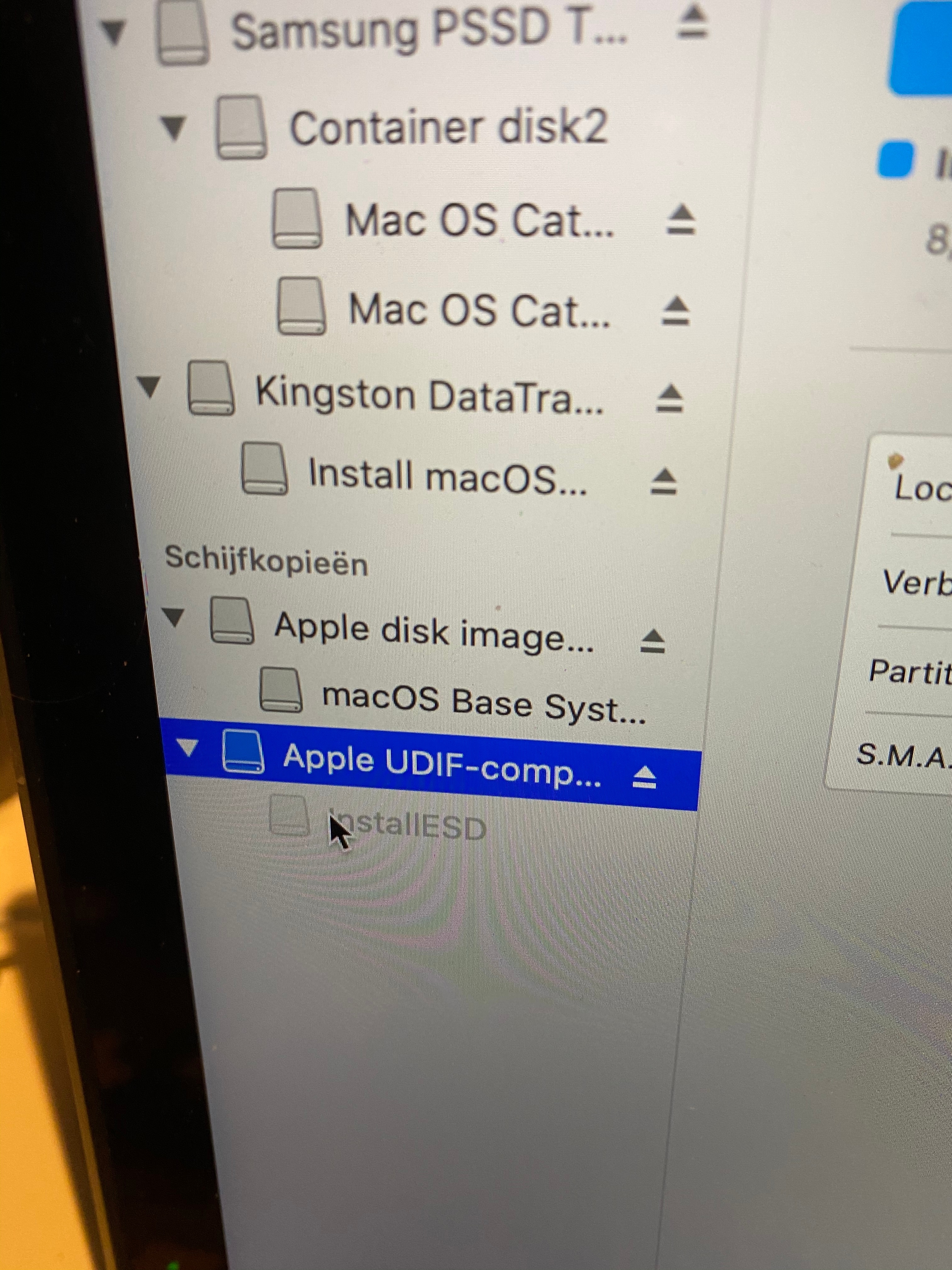

Je kunt kiezen om je eigen router / router hardware aan de TMT connectie te hangen, vooral als je glasvezel neemt. Uit de mediaconverter komt een UTP kabel, die nagenoeg op elk VLAN capable device is aan te sluiten.

Tevens moet je rekening houden met wat je afneemt, want instellingen voor internet en IPTV lukt meestal wel, maar VoIP instellingen zijn nog niet vrijgegeven.

Je kunt voor heel duur gaan = Cisco Router, of een prijs met een semi-pro router als de Unifi Dream Machine Pro.

Wil je of kan je zelf iets bouwen, is dat ook een optie.

Zelf hier recent of een klein kastje met pfSense erop, maar deze heeft moeite met mijn 1G aansluiting op glasvezel. Lijkt meer iets voor max een 750Mb installatie.

Dus is er hier nu een 2de hands ITX moederbord ( MSI AM1I ) aangeschaft met daarbij nog een intel driven 4 port netwerkkaart.

Je kunt het zo duur en complex maken als je zelf wil, maar 1 klik op een email kan al je firewall instellingen laten verbleken. Als je in je firewall normaal verkeer naar buiten laat, zul je zien dat hackers dat ook doen vanuit je gehackte hardware. Een firewall is meestal vanaf de WAN goed dichtgespijkerd, maar als er een mailtje komt die een scriptje zet op je device en communiceert via normale poorten zoals 80 (HTTP) of zelf 443 (HTTPS) .. sta je machteloos.

Een klein voorbeeldje en uitleg van een bedrijf hoe ze binnen 5 uur in grote problemen kwamen door niet de upgrades door te voeren van een known leak.

Ryuk Ransomware Deployed in 5 Hours using Zerologon

Note: Ben niet die persoon en is alleen maar bedoeld als informatief

Reageer

Enter your E-mail address. We'll send you an e-mail with instructions to reset your password.