- Home

- Community overzicht

- Internet en TV

- Bekabeld Internet

- Welke poorten worden geblokkeerd of zijn gereserveerd?

Welke poorten worden geblokkeerd of zijn gereserveerd?

- 2 februari 2018

- 41 reacties

- 9099 Bekeken

- heeft eerste post geplaatst

- 1 reactie

Sinds 2 dagen ben ik klant bij T-Mobile en loop tegen een probleem aan. Poort 5060 lijkt geblokkeerd (gereserveerd) te zijn. Erg onhandig, ik werk namelijk veel vanuit huis en heb van mijn werkgever een VoIP oplossing en toestel. Dit werkte perfect tot de overstap naar T-Mobile... In het modem is dit verder ook niet aan te passen.

Contact met de technische dienst heeft helaas ook niet echt geholpen, zij verwijzen me door naar dit forum want deze blokkade is hun niet bekend (?!).

Is er een andere oplossing om poort 5060 toch te kunnen gebruiken, bijvoorbeeld door een ander modem te gebruiken?

Alvast bedankt voor jullie suggesties!

Beste antwoord door Brian

Daarnaast blokkeren wij poorten 135 t/m 139 en 445 op UDP en TCP. Voor je eigen VoIP dienst kan je een alternatieve poort gebruiken, bijvoorbeeld 5061 of 5070. Als je nog vragen hebt stel ze dan gerust!

41 reacties

- Odido Superuser

- 3596 reacties

- 2 februari 2018

- Auteur

- heeft eerste post geplaatst

- 1 reactie

- 4 februari 2018

Concreet wil ik dus weten of ik een eigen modem kan gebruiken ipv de standaard T-Mobile modem zodat poort 5060 gebruikt kan worden. Iemand?

- is een Top Poster

- 1038 reacties

- 4 februari 2018

Je kunt ook gebruik maken van een eigen modem, maar dan moet je spelen met VLANs.

Als je glasvezel hebt, kun je deze topic opvolgen: https://forum.t-mobile.nl/t-mobile-thuis-algemeen-490/draytek-vervangen-met-je-eigen-router-297061

- Oud-Moderator

- 6076 reacties

- Antwoord

- 5 februari 2018

Daarnaast blokkeren wij poorten 135 t/m 139 en 445 op UDP en TCP. Voor je eigen VoIP dienst kan je een alternatieve poort gebruiken, bijvoorbeeld 5061 of 5070. Als je nog vragen hebt stel ze dan gerust!

- is een nieuwe Poster

- 3 reacties

- 27 augustus 2018

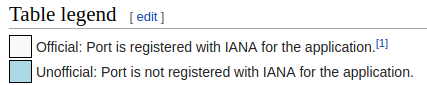

Volgens de wet- / regelgeving is het helemaal niet toegestaan voor internet providers, om zaken te blokkeren. Door het reserveren van poorten blokkeer je bewust bepaalde diensten. Maar ook het gewoon blokkeren van diensten op bijvoorbeeld poorten 135 t/m 139 en 8080 is gewoonweg niet toegestaan.

Dat er uitzonderingen zijn voor het blokkeren, houdt niet per definitie in dat er continue mag worden geblokkeerd. Uitzonderingen zijn hoogstens; wanneer het druk is op internet, de veiligheid in het geding komt of door een gerechtelijke uitspraak. Van geen van deze gevallen is sprake wanneer we het hebben over poort 5060.

Eenvoudigweg stellen dat de klant dan bijvoorbeeld poort 5061 kan gebruiken is niet conform de internationale afspraken. De afspraak is dat poort 5060 wordt gebruikt voor VoIP/SIP. Het is van den zotte dat T-Mobile verwacht dat klanten een probleem moeten oplossen terwijl T-Mobile bewust afwijkt van zaken die wettelijk zijn bepaald.

Voor mij is het een geluk dat ik deze post ben tegengekomen, bijna had ik na verstrijken van mijn huidige overeenkomst elders, bij T-Mobile aangeklopt. Maar als T-Mobile zaken blokkeert, dan houdt het voor mij al op om überhaupt klant te worden bij T-Mobile.

- is een Top Poster

- 1038 reacties

- 27 augustus 2018

Bovendien wordt bij de website ook het volgende aangegeven:

- als de veiligheid van het internet in gevaar komt. Bijvoorbeeld als een website schadelijke software verspreidt. Dan mag een aanbieder de toegang tot zo’n site blokkeren.

- is een nieuwe Poster

- 3 reacties

- 27 augustus 2018

Wanneer je geen telefonie via T-Mobile afneemt maar een VoIP/SIP provider wenst te gebruiken, behoort die poort dus gewoon open te zijn omdat deze niet gebruikt wordt.

- als de veiligheid van het internet in gevaar komt. Bijvoorbeeld als een website schadelijke software verspreidt. Dan mag een aanbieder de toegang tot zo’n site blokkeren.

/ Sarcasme aan /

Oeps, je hebt helemaal gelijk ! T-Mobile moet alle (65535) poorten, blokkeren. Want iedere poort kan een potentieel gevaar opleveren. Let op! KAN wat nog niet per definitie het geval is.

/ Sarcasme uit /

Laten we wel even realistisch blijven. Een potentieel gevaar is geen reden om zaken te blokkeren, de wetgeving spreekt ook niet voor niets over "als de veiligheid van het internet in gevaar komt". Daarbij gaan ze uit van dat het een groot gevaar kan zijn. In principe is dit probleem echter op te vangen door de consument een goede en degelijke router/modem te verschaffen met ingebouwde firewall waarbij alle poorten per definitie gefilterd worden maar middels een portforward kunnen worden ingeschakeld.

Alsof hackers zo achterlijk zijn om nog gebruik te maken van standaard poorten. Poorten in de reeks 135-139 werden vaak gebruikt voor NetBUI/Netbios wat vaak ook wel "Microsoft Network" genoemd werd. Of te wel, "bestanden- & printers delen" voor de mensen die Windows 9x, ME en XP nog kennen. In deze laatste (XP) was deze feature standaard uitgeschakeld tenzij je het zelf inschakelde bij de overige stonden deze over het algemeen ingeschakeld en moesten deze features worden uitgeschakeld via de Netwerk-instellingen. Poort 8080 is niets meer of minder dan een poort die voor Proxy-servers werd gebruikt, als men deze poort blokkeert vanwege een mogelijke proxy, dan zouden ze poorten 3128 en 3129 ook moeten blokkeren. Laat ze dan ook poort 53 blokkeren omdat er mogelijk gelazer "KAN" plaatsvinden met een "fake" DNS-Server, poort 21 voor FTP, poort 80 voor het mogelijk serveren van virussen via een verborgen webserver, poort 22 vanwege het mogelijk installeren van een SSH-Server (ja ook bij Windows kun je een SSH-Server op de achtergrond inschakelen/instellen).

En daar ga je al; door te stellen dat poorten 135-139 geblokkeerd zijn omdat het onveilig "KAN" zijn, kun je net zo goed als provider stellen dat je poorten 0-65535 kunt blokkeren. Want in feite is "iedere" poort een potentieel gevaar. Echter blijft het een feit... potentieel gevaar is nog geen reden om te blokkeren. Een goede modem/router volstaat in 99,9% van alle gevallen. Het hele stukje rondom veiligheid (zoals T-Mobile het durft te noemen) is hooguit een vorm van schijnveiligheid.

- Oud-Moderator

- 3815 reacties

- 31 augustus 2018

Goed punt. Het is alleen zo simpel nog niet om dan maar alles vrij te geven, zoals de wetgeving impliceert. Dit artikel op Tweakers geeft een mooi beeld en achtergrond van de situatie. Momenteel zijn we nog in gesprek hoe dit in de praktijk eruit moet zien.

Ik hoop je graag als klant te mogen verwelkomen! Laat deze wet- en regelgeving je niet tegenhouden. Het zal ook lastig worden om een provider te vinden die volledig voldoet hieraan. Ik heb even een ronde gedaan en kom deze verhalen op meerdere fora tegen. Dus baseer je keuze voor T-Mobile Thuis op onze lage prijzen! Of ons bijzonder scherpe TV beeld. Zie hier voor alle voordelen van T-Mobile als jouw vaste provider! 🙂

- is een nieuwe Poster

- 3 reacties

- 31 augustus 2018

De wet is gewoon overduidelijk (zo klaar als een klontje);

Het is niet toegestaan poorten te blokkeren, beperken of onderscheid te maken en dit is wel degelijk wat T-Mobile doet. "Uitzonderlijke geval" wordt door T-Mobile misbruikt en lijkt de normaalste zaak van de wereld. Ik heb nog altijd geen enkel gegronde reden gevonden om de betreffende poorten te blokkeren/reserveren.

Poorten als 135-139, 8080 blokkeren of 5060 reserveren, zijn geen uitzonderlijke gevallen. In tegendeel zelfs, het is "potentieel gevaar" uitsluiten. Let wel; potentieel gevaar... dat zelfde gevaar wat je loopt op de resterende 65529 poorten. Daarnaast moet je als consument/klant of potentiële klant dit helemaal niet willen. Als T-Mobile nu al stelt dat er potentieel gevaar dreigt op deze poorten, wat staat de klant in de toekomst dan nog te wachten? Want als T-Mobile al zo makkelijk is met het blokkeren van deze poorten, zie ik het nog sober in voor de consument.

Het zal ook lastig worden om een provider te vinden die volledig voldoet hieraan

Nee hoor, bij KPN wordt geen enkele poort geblokkeerd. Ik heb per ongeluk een keer mijn DNS open gehad waardoor deze als recursive DNS fungeerde. Ik kreeg netjes een e-mail en werd tijdelijk in quarantaine gezet zodat het probleem kon worden opgelost en ik weer uit quarantaine gehaald werd.

Poort 5060, 8080, 3128, 3129, 20, 21, 22, 53 op zowel IPv4 als IPv6 zijn toegankelijk middels een poort-forwarding of d.m.v. DMZ zolang maar wordt voldaan aan bepaalde voorwaarden. Het kan dus wel gewoon! Het ligt er echter aan hoe je het uitvoert, T-Mobile is echter een provider die al geregeld heeft laten zien de grens te overschrijden en de goedkoopst mogelijke manier te gebruiken. Het is alleen de vraag of de consument daar überhaupt bij gebaat is.

Ik heb even een ronde gedaan en kom deze verhalen op meerdere fora tegen. Dus baseer je keuze voor T-Mobile Thuis op onze lage prijzen! Of ons bijzonder scherpe TV beeld.

Wij van WC-Eend, adviseren WC-Eend. Maar als dat dan ook per definitie inhoudt dat T-Mobile voor mij bepaald welke poorten potentieel gevaar opleveren (alle 65535 dus), dan is het voor mij al per definitie gedaan met de pret.

Die lage prijzen zijn het eerste jaar en veelal i.c.m. mobiel, de prijzen erna zijn altijd anders. Televisie wordt nauwelijks meer gebruikt dus van die kwaliteit valt al niet te profiteren 🙂 Al met al; mijn mening/conclusie blijft dat T-Mobile zeker niet wordt overwogen en eigenlijk vind ik persoonlijk dat (potentiële) klanten ook zeker goed moeten nadenken of ze het accepteren dat een provider op voorhand poorten blokkeert zonder dat daarvoor een gegronde reden bestaat. (je kent 'm vast wel "geef ze één vinger ........................").

- Oud-Moderator

- 6076 reacties

- 5 september 2018

- Debutant

- 7 reacties

- 23 januari 2019

En dat mag niet. Je mag in het kader van de netneutraliteit geen internetverkeer tegenhouden mits er geen dringende redenen zijn. En het hebben van een eigen dienst op een eigen IP-adres met gebruik van dezelfde poort is geen dringende reden zoals verwoord in de tekst van de netneutraliteit.

https://www.acm.nl/nl/onderwerpen-telecommunicatie-internet/netneutraliteit

"Internetaanbieders mogen de toegang tot internetdiensten niet blokkeren of onnodig beperken"

"Wanneer mag mijn internetaanbieder ingrijpen in het internetverkeer?

Alleen in uitzonderlijke gevallen mag uw aanbieder maatregelen nemen die verder gaan dan hierboven omschreven. Dat mag bijvoorbeeld:- als het heel erg druk is op het internet. Dan mag een aanbieder internetdiensten blokkeren om het internet bereikbaar te houden. Dit is heel uitzonderlijk en mag alleen als het echt niet anders kan.

- als de veiligheid van het internet in gevaar komt. Bijvoorbeeld als een website schadelijke software verspreidt. Dan mag een aanbieder de toegang tot zo’n site blokkeren.

- als een wet of een rechter een blokkade heeft opgelegd. Dan moet een aanbieder de toegang blokkeren.

Geen van de uitzonderlijke gevallen is hier van toepassing.

Door het blokkeren van poort 5060 naar het internet ben ik in mijn functionaliteit nu beperkt.

Ik kan op mijn router wel een SIP naar een aanbieder opzetten over een alternatieve poort die toevallig door die andere aanbieder ondersteund wordt, maar dan werken er een aantal applicaties binnen mijn thuisnetwerk niet meer, want die hebben geen mogelijkheid tot het aanpassen van de gebruikte poort.

Ik verwacht / eis dat T-Mobile het gebruikt van poort 5060 naar het internet toe vrij bruikbaar maakt.

- Odido Superuser

- 2138 reacties

- 23 januari 2019

Het is onzin om te zeggen dat je een poort gereserveerd hebt. Een poort staat nooit op zichzelf maar is altijd onderdeel van het doel-IP-adres. M.a.w. indien je dus verbindingen naar andere dan jullie eigen IP-adressen naar die poort tegenhouden, blokkeer je hem dus wel degelijk.

Het probleem zit hem in de setting van SIP ALG.

Voorheen had ik een ADSL modem met daarachter een N300A IP, deze wilde gewoonweg niet registreren als dit op enabled stond.

Tijden opzoek geweest op internet waarom de registratie niet wilde lukken, maar kwam toen op dit artikel uit en toen viel het kwartje en daarna werkte mijn N300A IP probleemloos samen met de VoIP van het modem zelf.

Mijn eigen huisnummer zat toen in het modem en mijn uitbellen werd geregeld door de N300A IP kast.

Toen ik overging op glasvezel ben ik een stap verder gegaan, want toen ben ik alternatieve registratie poorten gaan gebruiken. Dat werkt nu al probleemloos vanaf 09/2016 met de Draytek.

Dus even goed doorlezen en dan even je conclusie bijstellen, want het ligt dus niet aan een blokkade van die poort maar aan het overbekende vervormen (re-write) van je header door SIP ALG.

NOTE: Op de Draytek kan ik SIP ALG niet uitzetten, staat dus default op enabled. Weet dus niet hoe dat zit op een Huawei, maar ik denk hetzelfde.

- heeft eerste post geplaatst

- 2 reacties

- 3 mei 2019

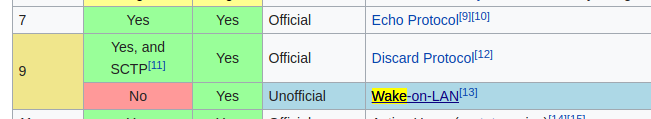

Waarom blokkeert T-Mobile UDP verkeer op poort 7?

Tsja, op poort 9 werkt het wel - dan maar poort 9 gebruiken...

Maar het is wel vreemd.

- Odido Superuser

- 2138 reacties

- 3 mei 2019

7 is volgens IANA status opgave ook niet bedoeld geweest voor de WOL, maar UDP poort 9 staat min of meer daarvoor genoemd om te gebruiken.

REF: list of TCP and UDP port numbers en Wake-on-LAN (WoL)

Moet er wel bij zeggen dat men in het WOL Wiki verhaal zelf weer wel poort 0 of 7 of 9 benoemd.

Ik ben altijd voorstander om poorten volgens de standaarden te gebruiken en dit is waar nu ook tegen deze beperking aanloopt.

Maar goed poort 9 werkt wel.

The magic packet that turns on the computer is normally sent as a UDP datagram over port 7 or 9.

- heeft eerste post geplaatst

- 2 reacties

- 4 mei 2019

- Odido Superuser

- 2138 reacties

- 4 mei 2019

Heb hier een topic gevonden op tweakers, waar jonkeats wel een redelijke uitleg geeft in het hoe en wat.

Een qoute die hij geeft, en die is ISP related

Welkt poort je voor zo iets gebruikt maakt niet uit, als je uiteindelijk maar op broadcast je L2 frames krijgt. Dat heb je dan dus met alle frames, en om dat dat net zo onveilig is als bijv. SMB of SMTP via je internetverbinding thuis draaien is wordt het vaak ook gewoon geblokkeerd door je ISP.

Het is dus vooral hardware related en omdat de TM routers op hun eigen FW draaien, zou dit dus voor veiligheidsredenen inderdaad wel eens geblokkeerd kunnen zijn voor poort 7.

Let op, elke kier (poort) die je openzet naar je LAN is een veiligheidsrisico. En als je dat wel doet, moet de achterliggende hardware kunnen omgaan met foutief verkeer.

- is een gewaardeerde antwoordgever

- 1686 reacties

- 4 mei 2019

Wat

Misschien heeft de gebruikte APN voor TMO mobile nog invloed, maar ik denk dat men eeuwig kan wachten op een verklaring van T-Mobile/Huawei van hoe en waarom.

- is een Top Poster

- 7 reacties

- 18 juli 2019

- Odido Superuser

- 2138 reacties

- 19 juli 2019

Even een vraag daarbij is, om welk modem gaat het? (lees een topic van 2 jaar geleden een Fritz?)

Hier op het nieuwe Zyxel modem werkt 5060 zonder problemen naar mijn VoIP systeem.

Heb je al geprobeerd om te kijken of je provider een andere registratiepoort beschikbaar heeft?

Bijv. Cheap Connect heeft ook 5070, waarbij je voorkomt dat je eigen provider in de weg zit met hun 5060.

Nu blijkt het aanpassen van de poort op een Fritz!, i.v.m. de nieuwste FW, met FBEditor tool eenvoudig aan te passen.

Zie ook dit topic.

- is een Top Poster

- 7 reacties

- 19 juli 2019

- Odido Superuser

- 2138 reacties

- 19 juli 2019

Bij veel VoIP providers zijn er alternatieve poorten beschikbaar gemaakt, omdat internet providers veelal vastgebakken zitten op de default.

Fijn om te horen dat het een klik en go oplossing voor je was.

Suc7

- is een Top Poster

- 7 reacties

- 25 juli 2019

- Oud-Moderator

- 6076 reacties

- 31 juli 2019

- is een Top Poster

- 7 reacties

- 31 juli 2019

- is een Master Poster

- 42 reacties

- 30 oktober 2020

ik kan het nog steeds niet volgen!

poort 5060 voip waarom moet die voorgeconfigureerd zijn voor iets wat niet in gebruik is!

2e als er 3 vlans gebruikt word

1 voir t mobile voip

2 tv

3 internet

koppel dan van vlan voip die naar het modem en laat

vlan 3 internet lekker voip forwarden naar waar de klant het wil hebben.

in het kader van we blokkeren niets maar je kunt er lekker niet gebruik van maken??

Reageer

Gerelateerde onderwerpen

Enter your E-mail address. We'll send you an e-mail with instructions to reset your password.

Bestand scannen voor virussen

Sorry, we zijn de inhoud van dit bestand nog aan het controleren om er zeker van te zijn dat het veilig is om te downloaden. Probeer het nog een keer over een paar minuten.

OKDit bestand kan niet worden gedownload

Sorry, onze virusscanner heeft bepaald dat dit bestand niet veilig is om te downloaden.

OKCookiebeleid

Wij gebruiken cookies om uw bezoekers ervaring te verbeteren en te personaliseren. Ga je akkoord, of ga je door op de website dan ga je akkoord met ons cookiebeleid. Meer informatie.

Cookie instellingen

We maken gebruik van 3 verschillende soorten cookies. Je kunt kiezen welke cookies je wilt accepteren. We hebben basiscookies nodig om deze site te laten werken, daarom moet je ten minste deze selecteren. Meer informatie.