Dag,

Mijn securityscan geeft een kwetsbaarheid aan, namelijk dat poort 7547 open staat.

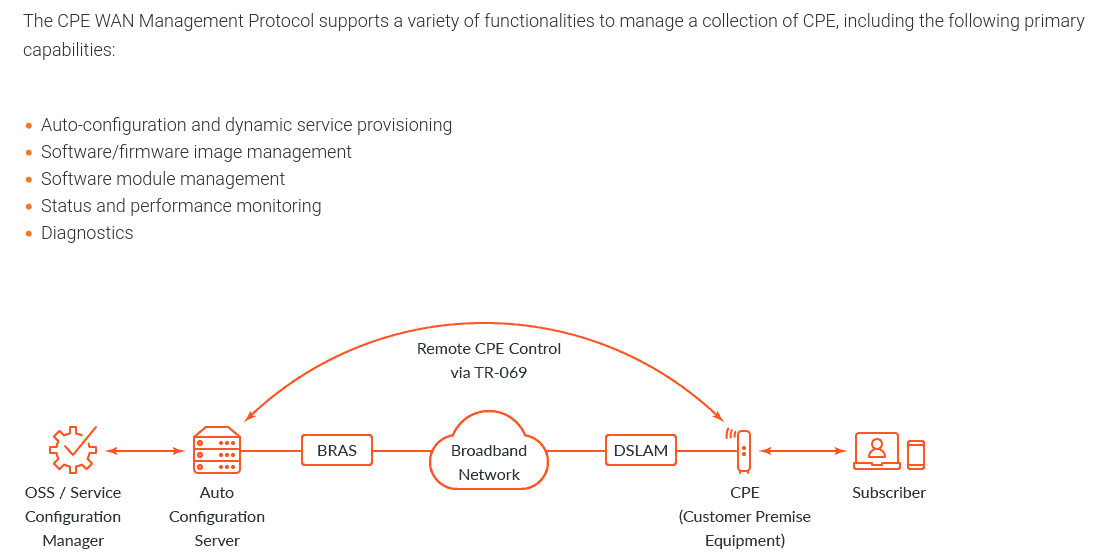

Deze wordt door jullie gebruikt om mijn Zyxel modem te beheren.

De poort is niet door mijzelf uit te schakelen, maar wordt beheerd door de provider, Odido dus.

Hoe gaat Odido om met deze kwetsbaarheid en kan dit dichtgezet worden?

Melding:

- Poort 7547: deze poort wordt gebruikt door sommige internetproviders om op afstand de routers van klanten te beheren via het protocol CWMP (een protocol dat wordt gebruikt met uw router te communiceren via een configuratieserver). Als uw internetprovider deze poort openlaat, kan een aanvaller gebruikmaken van mogelijke kwetsbaarheden in het protocol CWMP om toegang te krijgen tot uw router en malware te plaatsen, of om toegang te krijgen tot de apparaten op uw netwerk via een brutekrachtaanval.